問1

システムやソフトウェアの品質に関する主張の正当性を裏付ける文書である“アシュアランスケース”を導入する目的として,適切なものはどれか。

ア. システムの構成品目の故障モードに着目してシステムの信頼性を定性的に分析することによって,故障の原因及び影響を明らかにする。

イ. システムやソフトウェアに関する主張と証拠を示して論理的に説明することによって,目標の品質が達成できることを示す。

ウ. システムやソフトウェアの振る舞いに対してガイドワードを用いて分析することによって,システムやソフトウェアが意図する振る舞いから逸脱するケースを明らかにする。

エ. 障害とその中間的な原因から根源的な原因までの全てをゲート(論理を表す図記号)で関連付けた樹形図で表すことによって,原因又は原因の組合せを明らかにする。

解答

解答:イ

問2

勤怠管理システムのプロトタイプの作成例のうち,垂直型プロトタイプに該当するものはどれか。

ア. PC用の画面やスマートデバイス用の画面などの,システムの全ての画面を手書きで紙に描画する。

イ. システムの1機能である有給休暇取得申請機能について、実際に操作して申請できる画面と処理を開発する。

ウ. システムの全ての帳票のサンプルを、実際の従業員の勤怠データを用いて手作業で作成する。

エ. 従業員の出退勤時に使用する,従業員カードの情報を読み取る直立した外付け機器の模型を厚紙などの工作材料で作製する。

解答

解答:イ

問3

プログラムのウォークスルーに関する記述として,適切なものはどれか。

ア. 直接コーディングに携わったプログラマとは別のプログラマが机上でデバッグを行う。

イ. 複数のプログラム開発者が集まり,テストで検出された誤りの原因を究明し,修正方法を決定する。

ウ. プログラマの主催によって複数の関係者が集まり,ソースプログラムを追跡し,プログラムの誤りを探す。

エ. レビュー対象となるプログラムの誤りの発見を第一目的とし,モデレータが会議を主催する。

解答

解答:ウ

問4

イベント駆動型のアプリケーションプログラムにおけるイベント処理のタイミングを設計するのに有用なものはどれか。

ア. DFD

イ. E-R図

ウ. シーケンス図

エ. 状態遷移図

解答

解答:ウ

問5

マイクロサービスアーキテクチャを利用してシステムを構築する利点はどれか。

ア. 各サービスが使用する,プログラム言語,ライブラリ及びミドルウェアを統一しやすい。

イ. 各サービスが保有するデータの整合性を確保しやすい。

ウ. 各サービスの変更がしやすい。

エ. 各サービスを呼び出す回数が減るので,オーバヘッドを削減できる。

解答

解答:ウ

問6

オブジェクト指向における汎化の説明として、適切なものはどれか。

ア. あるクラスを基に,これに幾つかの性質を付加することによって,新しいクラスを定義する。

イ. 幾つかのクラスに共通する性質をもつクラスを定義する。

ウ. オブジェクトのデータ構造から所有の関係を見つける。

エ. 同一名称のメソッドをもつオブジェクトを抽象化してクラスを定義する。

解答

解答:イ

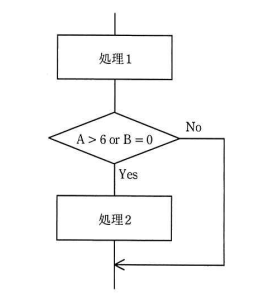

問7

あるプログラムについて,流れ図で示される部分に関するテストケースを,判定条件網羅(分岐網羅)によって設定する。この場合のテストケースの組合せとして,適切なものはどれか。ここで,( )で囲んだ部分は,一組みのテストケースを表すものとする。

ア. (A=1,B=1),(A=7,B=1)

イ. (A=4,B=1),(A=6,B=1)

ウ. (A=4,B=0),(A=8,B=1)

エ. (A=7,B=1),(A=1,B=0)

解答

解答:ア

問8

サブルーチンへの引数の受渡し方のうち,引数として渡した変数の値が,サブルーチンの実行後に変更されないことが保証されているものはどれか。

ア. 値呼出し

イ. 結果呼出し

ウ. 参照呼出し

エ. 名前呼出し

解答

解答:ア

問9

共通フレーム2013において,システム適格性確認テストで適合を評価する対象となるのは,どのアクティビティで定義又は設計した内容か。

ア. システム方式設計

イ. システム要件定義

ウ. ソフトウェア方式設計

エ. ソフトウェア要件定義

解答

解答:イ

問10

JIS X 25010:2013(システム及びソフトウェア製品の品質要求及び評価(SQuaRE)システム及びソフトウェア品質モデル)で規定された品質副特性の説明のうち,信頼性に分類されるものはどれか。

ア. 製品又はシステムが,それらを運用操作しやすく,制御しやすくする属性をもっている度合い

イ. 製品若しくはシステムの一つ以上の部分への意図した変更が製品若しくはシステムに与える影響を総合評価すること,欠陥若しくは故障の原因を診断すること,又は修正しなければならない部分を識別することが可能であることについての有効性及び効率性の度合い

ウ. 中断時又は故障時に、製品又はシステムが直接的に影響を受けたデータを回復し,システムを希望する状態に復元することができる度合い

エ. 二つ以上のシステム,製品又は構成要素が情報を交換し、既に交換された情報を使用することができる度合い

解答

解答:ウ

問11

共通フレーム2013によれば,保守プロセスの“修正の実施”アクティビティの中で,ソフトウェア製品の修正及びテストを実施するとき、修正を実施するために開始するプロセスはどれか。

ア. 構成管理プロセス

イ. システム開発プロセス及びソフトウェア実装プロセス

ウ. テーラリング(修整)プロセス

エ. 問題解決プロセス

解答

解答:イ

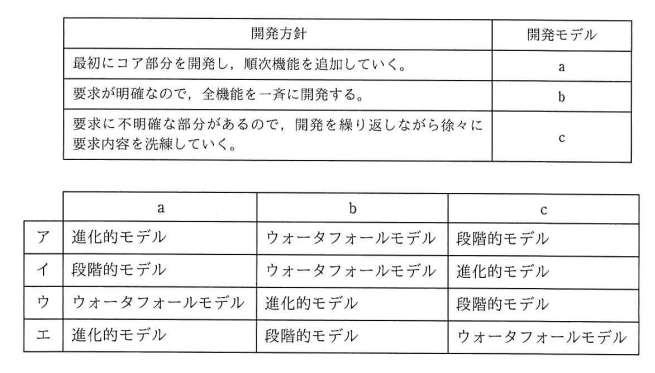

問12

表はシステムの特性や制約に応じた開発方針と,開発方針に適した開発モデルの組みである。a~cに該当する開発モデルの組合せはどれか。

解答

解答:イ

問13

システム化構想の段階で,ビジネスモデルを整理したり,分析したりするときに有効なフレームワークの一つであるビジネスモデルキャンバスの説明として,適切なものはどれか。

ア. 企業がどのように,価値を創造し,顧客に届け、収益を生み出しているかを顧客セグメント,価値提案,チャネル,顧客との関係,収益の流れ,リソース,主要活動,パートナ,コスト構造の九つのブロックを用いて図示し,分析する。

イ. 企業が付加価値を生み出すための業務の流れを、購買物流,製造,出荷物流,販売・マーケティング,サービスという五つの主活動と,調達,技術開発など四つの支援活動に分類して分析する。

ウ. 企業の強み・弱み,外部環境の機会脅威を分析し,内部要因と外部要因をそれぞれ軸にした表を作成することによって,事業機会や事業課題を発見する。

エ. 企業目標の達成を目指し,財務,顧客,内部ビジネスプロセス,学習と成長の四つの視点から戦略マップを作成して,四つの視点においてバランスのとれた事業計画を策定し進捗管理をしていく。

解答

解答:ア

問14

要件定義において,システムが提供する機能単位と利用者又は外部システムとの間の相互作用や,システム内部と外部との境界を明示するために使用される図はどれか。

ア. アクティビティ図

イ. オブジェクト図

ウ. クラス図

エ. ユースケース図

解答

解答:エ

問15

WTO政府調達協定の説明はどれか。

ア. EU市場で扱われる電気・電子製品,医療機器などにおいて,一定基準値を超える特定有害物質(鉛,カドミウム,六価クロム,水銀など6物質)の使用を規制することを定めたものである。

イ. 国などの公的機関が率先して,環境物品等(環境負荷低減に資する製品やサービス)の調達を推進し,環境物品等への需要の転換を促進するために必要な事項を定めたものである。

ウ. 政府機関などによる物品・サービスの調達において,締約国に対する市場開放を進めて国際的な競争の機会を増大させるとともに,苦情申立て,協議及び紛争解決に関する実効的な手続を定めたものである。

エ. 締約国に対して,工業所有権の保護に関するパリ条約や、著作権の保護に関するベルヌ条約などの主要条項を遵守することを義務付けるとともに,知的財産権保護のための最恵国待遇などを定めたものである。

解答

解答:ウ

問16

B.H.シュミットが提唱したCEM(Customer Experience Management)における,カスタマーエクスペリエンスの説明として,適切なものはどれか。

ア. 顧客が商品,サービスを購入・使用・利用する際の,満足や感動

イ. 顧客ロイヤルティが失われる原因となる,商品購入時のトラブル

ウ. 商品の購入数・購入金額などの数値で表される,顧客の購買履歴

エ. 販売員や接客員のスキル向上につながる,重要顧客への対応経験

解答

解答:ア

問17

格納型クロスサイトスクリプティング(Stored XSS又はPersistent XSS)攻撃に該当するものはどれか。

ア. Webサイト上の掲示板に攻撃用スクリプトを忍ばせた書込みを攻撃者が行うことによって,その後に当該掲示板を閲覧した利用者のWebブラウザで,攻撃用スクリプトが実行された。

イ. Webブラウザへの応答を生成する処理に脆弱性のあるWebサイトに向けて,不正なJavaScriptコードを含むリクエストを送信するリンクを攻撃者が用意し,そのリンクを利用者がクリックするように仕向けた。

ウ. 攻撃者が,乗っ取った複数のPC上でスクリプトを実行して大量のリクエストを攻撃対象のWebサイトに送り付け,攻撃対象のWebサイトをサービス不能状態にした。

エ. 攻撃者がスクリプトを使って,送信元IPアドレスを攻撃対象のWebサイトのIPアドレスに偽装した大量のDNSリクエストを多数のDNSサーバに送信することによって,大量のDNSレスポンスが攻撃対象のWebサイトに送り付けられた。

解答

解答:ア

問18

ディジタル証明書が失効しているかどうかをオンラインで確認するためのプロトコルはどれか。

ア. CHAP

イ. LDAP

ウ. OCSP

エ. SNMP

解答

解答:ウ

問19

2019年2月から総務省,情報通信研究機構(NICT)及びインターネットサービスプロバイダが連携して開始した“NOTICE”という取組はどれか。

ア. NICTが依頼のあった企業のイントラネット内のWebサービスに対して脆弱性診断を行い,脆弱性が見つかったWebサービスの管理者に対して注意喚起する。

イ. NICTがインターネット上のIoT機器を調査することによって,容易に推測されるパスワードなどを使っているIoT機器を特定し,インターネットサービスプロバイダを通じて利用者に注意喚起する。

ウ. スマートフォンにアイコンやメッセージダイアログを表示するなどし,緊急情報を通知する仕組みを利用して,スマートフォンのマルウェアに関してスマートフォン利用者に注意喚起する。

エ. 量子暗号技術を使い,インターネットサービスプロバイダが緊急地震速報,津波警報などの緊急情報を安全かつ自動的に住民のスマートフォンに送信して注意喚起する。

解答

解答:イ

問20

スパムメール対策として,サブミッションポート(ポート番号587)を導入する目的はどれか。

ア. DNSサーバにSPFレコードを問い合わせる。

イ. DNSサーバに登録されている公開鍵を使用して,ディジタル署名を検証する。

ウ. POPbeforeSMTPを使用して,メール送信者を認証する。

エ. SMTP-AUTHを使用して,メール送信者を認証する。

解答

解答:エ

問21

パイプラインの深さをD,パイプラインピッチをP秒とすると,I個の命令をパイプラインで実行するのに要する時間を表す式はどれか。ここで,パイプラインは1本だけとし、全ての命令は処理にDステージ分の時間がかかり,各ステージは1ピッチで処理されるものとする。また,パイプラインハザードについては,考慮しな

くてよい。

ア. ( I + D ) × P

イ. ( I + D ー 1 ) × P

ウ. ( I × D ) + P

エ. ( I × D ー 1 ) + P

解答

解答:イ

問22

SAN(Storage Area Network)におけるサーバとストレージの接続形態の説明として,適切なものはどれか。

ア. シリアルATAなどの接続方式によって内蔵ストレージとして1対1に接続する。

イ. ファイバチャネルなどによる専用ネットワークで接続する。

ウ. プロトコルはCIFS(Common Internet File System)を使用し,LANで接続する。

エ. プロトコルはNFS(Network File System)を使用し,LANで接続する。

解答

解答:イ

問23

フォールトトレランスに関する記述のうち,適切なものはどれか。

ア. ソフトウェアの不具合によるシステム故障のようなソフトウェアフォールトに対処した設計を,フェールソフトと呼ぶ。

イ. フェールセーフはフォールトトレランスに含まれるが,フェールソフトは含まれない。

ウ. フォールトトレランスの実現方法として、システム全体の二重化がある。

エ. フォールトトレランスは,システムを多重化することなく,故障の検出から回復までの時間をゼロにすることである。

解答

解答:ウ

問24

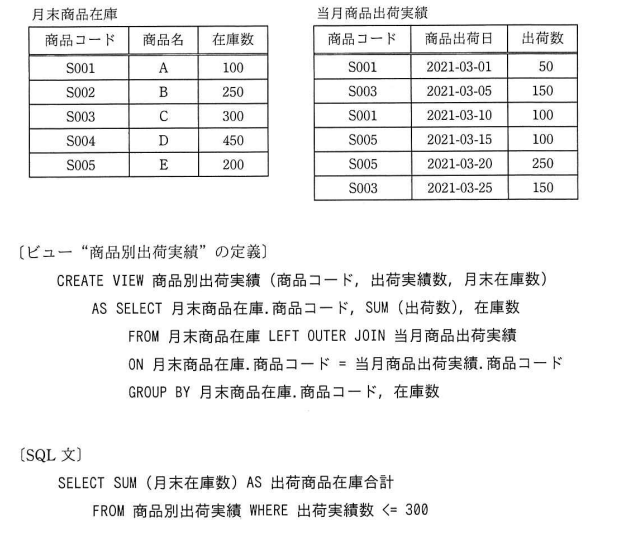

ある月の“月末商品在庫”表と“当月商品出荷実績”表を使って,ビュー“商品別出荷実績”を定義した。このビューにSQL文を実行した結果の値はどれか。

ア. 400

イ. 500

ウ. 600

エ. 700

解答

解答:ア

問25

PCからWebブラウザを使用してWebサーバにアクセスしているときに,PC側で使用しているTCPのポート番号を調べるコマンドはどれか。

ア. ipconfig 又は ifconfig

イ. netstat

ウ. nslookup 又は dig

エ. tracert 又は traceroute

解答

解答:イ