問1

アジャイル開発プロセスにおいて,Bill Wakeが提案した“INVEST”と呼ばれる六つの観点を用いて行うことはどれか。

ア. 効率よくアクティビティ図を作成する。

イ. コード化できるレベルまで詳細化されたデータフロー図を作成する。

ウ. 再利用しやすいソフトウェアパターンとなっているかどうかを評価する。

エ. 質の高いユーザストーリとなっているかどうかを評価する。

解答

解答:エ

問2

機能要件と非機能要件のうちの、機能要件を満たすために行う設計はどれか。

ア. 業務システムを開発するための開発環境を設計する。

イ. 業務の重要度を分析して障害発生時の復旧時間を明確にする。

ウ. 業務を構成する要素間のデータの流れを明確にする。

エ. 部門業務の効率性と業務間の関連性を考慮して最適なサーバ配置を設計する。

解答

解答:ウ

問3

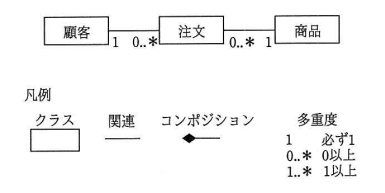

図は“顧客が商品を注文する”を表現したUMLのクラス図である。“顧客が複数の商品をまとめて注文する”を表現したクラス図はどれか。ここで,注文明細は注文に含まれる一つの商品に対応し,注文は一つ以上の注文明細を束ねたもので,一つの注文に対応する。

解答

解答:ア

問4

複数のシステムの組合せによって実現するSoS(System of Systems)をモデル化するのに適した表記法であるSysMLの特徴はどれか。

ア. オブジェクト図によって,インスタンスの静的なスナップショットが記述できる。

イ. 単純な図形と矢印によって,システムのデータの流れが記述できる。

ウ. パラメトリック図によって,モデル要素間の制約条件が記述できる。

エ. 連接,反復,選択の記述パターンによって,ソフトウェアの構造を分かりやすく視覚化できる。

解答

解答:ウ

問5

ソフトウェアパターンのうち,GoFのデザインパターンの説明はどれか。

ア. Javaのパターンとして引数オブジェクト,オブジェクトの可変性などで構成される。

イ. オブジェクト指向開発のためのパターンとして生成,構造,振る舞いの三つのカテゴリで分類される。

ウ. 構造,分散システム,対話型システム及び適合型システムの四つのカテゴリで分類される。

エ. 抽象度が異なる要素を分割して階層化するためのLayers,コンポーネント分割のためのBrokerなどで構成される。

解答

解答:イ

問6

組込みシステムの開発における,ハードウェアとソフトウェアのコデザインを適用した開発手法の説明として、適切なものはどれか。

ア. ハードウェアとソフトウェアの切分けをシミュレーションによって十分に検証し,その後もシミュレーションを活用しながらハードウェアとソフトウェアを並行して開発していく手法

イ. ハードウェアの開発とソフトウェアの開発を独立して行い,それぞれの完了後に組み合わせて統合テストを行う手法

ウ. ハードウェアの開発をアウトソーシングし,ソフトウェアの開発に注力することによって、短期間に高機能の製品を市場に出す手法

エ. ハードウェアをプラットフォーム化し,主にソフトウェアで機能を差別化することによって、短期間に多数の製品ラインアップを構築する手法

解答

解答:ア

問7

イベント駆動型のアプリケーションにおけるイベント処理のタイミングを設計するのに有用なものはどれか。

ア. DFD

イ. E-R図

ウ. シーケンス図

エ. ペトリネット

解答

解答:ウ

問8

フェールセーフの考えに基づいて設計したものはどれか。

ア. 乾電池のプラスとマイナスを逆にすると,乾電池が装填できないようにする。

イ. 交通管制システムが故障したときには,信号機に赤色が点灯するようにする。

ウ. ネットワークカードのコントローラを二重化しておき,故障したコントローラの方を切り離しても運用できるようにする。

エ. ハードディスクにRAID1を採用して,MTBFで示される信頼性が向上するようにする。

解答

解答:イ

問9

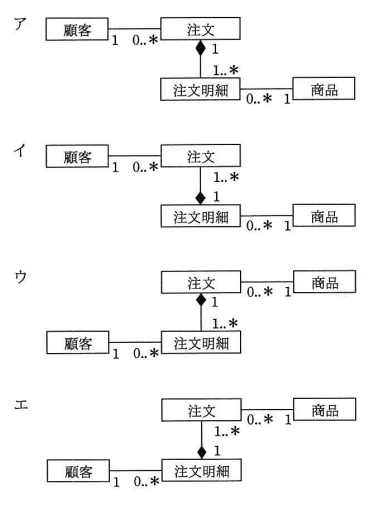

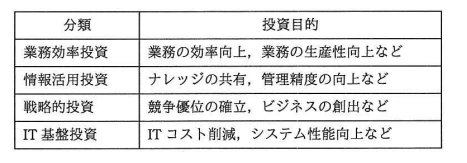

ソフトウェアの潜在エラー数を推定する方法の一つにエラー埋込み法がある。100個のエラーを意図的に埋め込んだプログラムを,そのエラーの存在を知らない検査グループがテストして30個のエラーを発見した。そのうち20個は意図的に埋め込んでおいたものであった。この時点で,このプログラムの埋込みエラーを除く残存エラー数は幾つと推定できるか。

ア. 40

イ. 50

ウ. 70

エ. 150

解答

解答:ア

100 : 20 = X : 30

20X = 3000

X = 150

よって残存しているエラーの総数は150 ー 30 = 120個であると考えられる。

うち、80個が埋込エラーなので、埋込エラーを除くと40個である。よってアが正しい。

問10

ハードウェアの経験が豊富なプログラマAと,経験の少ないプログラマBがペアプログラミングの手法を利用して組込みシステムの開発を進める。ペアプログラミングによる開発の進め方として、適切なものはどれか。

ア. Aがデバイスドライバの開発を担当し,Bがアプリケーションの開発を担当する。

イ. Aがプロジェクトマネージャとして,プロジェクトの調整役になる。

ウ. AとBがエディタの画面を共有し,Bが記述したコードに対してAが助言する。

エ. ハードウェアとソフトウェアの切分けをシミュレーションで検証してから,AとBとで分担して開発する。

解答

解答:ウ

問11

探索的テスト技法の説明はどれか。

ア. 起こり得る全ての条件と,それに対して実行すべき動作とを組み合わせた表に基づいてテストする技法

イ. 経験に基づいて,起こりがちなエラーを推測してテストケースを決定する技法

ウ. 経験や推測から重要と思われる領域に焦点を当ててテストし,その結果を基にした新たなテストケースを作成して,テストを繰り返す技法

エ. システムの取り得る状態と,状態を遷移させる事象又は条件を示した図に基づいてテストする技法

解答

解答:ウ

問12

故障の予防を目的とした解析手法であるFMEAの説明はどれか。

ア. 個々のシステム構成要素に起こり得る潜在的な故障モードを特定し,それらの影響度を評価する。

イ. 故障を,発生した工程や箇所などで分類し,改善すべき工程や箇所を特定する。

ウ. 発生した故障について,故障の原因に関係するデータ,事象などを収集し,“なぜ”を繰り返して原因を掘り下げ,根本的な原因を追究する。

エ. 発生した故障について,その引き金となる原因を列挙し,それらの関係を木構造で表現する。

解答

解答:ア

問13

銀行の勘定系システムなどのような特定の分野のシステムに対して,業務知識,再利用部品,ツールなどを体系的に整備し,再利用を促進することによって,ソフトウェア開発の効率向上を図る活動や手法はどれか。

ア. コンカレントエンジニアリング

イ. ドメインエンジニアリング

ウ. フォワードエンジニアリング

エ. リバースエンジニアリング

解答

解答:イ

問14

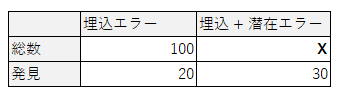

IT投資を、投資目的によって表のように分類した。IT投資評価のKPIのうち,戦略的投資に対するKPIの例はどれか。

ア. システムの障害件数

イ. 新製品投入後の市場シェア

ウ. 提案事例の登録件数

エ. 連結決算処理の所要日数

解答

解答:イ

問15

グラントバックの説明はどれか。

ア. 異なる分野で特許技術をもつ事業者同士が技術供与協定を締結し,互いに無償で特許の実施権を許諾すること

イ. 自社固有のビジネスモデルに関してビジネスモデル特許を取得した上で,無償で広くその利用を許諾すること

ウ. ライセンスを受けた者が特許技術を改良し、新たに取得した特許は,ライセンスを与えた者に実施権が許諾されること

エ. ライセンスを受けた者が特許技術を改良し、新たに取得した特許は,ライセンスを与えた者へ譲渡される義務が課されること

解答

解答:ウ

問16

システム開発における発注者とベンダとの契約方法のうち,実費償還型契約はどれか。

ア. 委託業務の進行中に発生するリスクはベンダが負い,発注者は注文時に合意した価格を支払う。

イ. インフレ率や特定の製品の調達コストの変化に応じて,あらかじめ取り決められた契約金額を調整する。

ウ. 契約時に,目標とするコスト,利益,利益配分率,上限額を合意し,目標とするコストと実際に発生したコストの差異に基づいて利益を配分する。

エ. ベンダの役務や技術に対する報酬に加え,委託業務の遂行に要した費用の全てをベンダに支払う。

解答

解答:エ

問17

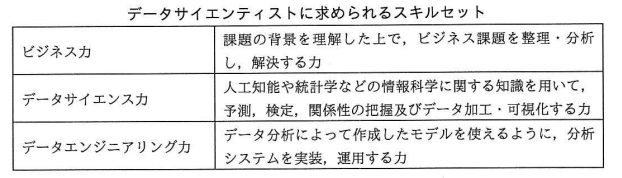

ビッグデータを有効活用し、事業価値を生み出す役割を担う専門人材であるデータサイエンティストに求められるスキルセットを表の三つの領域と定義した。データサイエンス力に該当する具体的なスキルはどれか。

ア. 扱うデータの規模や機密性を理解した上で,分析システムをオンプレミスで構築するか,クラウドコンピューティングを利用して構築するか判断し設計できる。

イ. 事業モデルやバリューチェーンなどの特徴や事業の主たる課題を自力で構造的に理解でき,問題の大枠を整理できる。

ウ. 分散処理のフレームワークを用いて,計算処理を複数サーバに分散させる並列処理システムを設計できる。

エ. 分析要件に応じ,決定木分析,ニューラルネットワークなどのモデリング手法の選択,モデルへのパラメタの設定,分析結果の評価ができる。

解答

解答:エ

問18

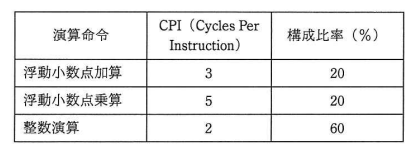

表のCPIと構成比率で,3種類の演算命令が合計1,000,000命令実行されるプログラムを,クロック周波数が1GHzのプロセッサで実行するのに必要な時間は何ミリ秒か。

ア. 0.4

イ. 2.8

ウ. 4.0

エ. 28.0

解答

解答:イ

CPI

1命令の実行に必要なクロック数。

問題の表によると、浮動小数点加算では1命令を実行するのに3クロック、浮動小数点乗算で5クロック、整数演算で2クロック必要である。

演算命令は3種類合計で1,000,000命令で、それぞれ構成比率より

浮動小数点加算・・・200,000命令

浮動小数点乗算・・・200,000命令

整数演算・・・600,000命令

であり、クロック数はこれにCPIを掛けるため

浮動小数点加算・・・200,000命令 × 3 = 600,000クロック

浮動小数点乗算・・・200,000命令 × 5 = 1,000,000クロック

整数演算・・・600,000命令 × 2 = 1,200,000クロック

となり、合計2,800,000クロックとなる。

クロック周波数1GHzのプロセッサで実行するのに必要な秒数は、

2,800,000クロック ÷ 1GHz = 2,800,000 ÷ 1,000,000,000

= 0.0028 秒

= 2.8 ミリ秒

問19

WebブラウザやHTTPを用いず、独自のGUIとデータ転送機構を用いた,ネットワーク対戦型のゲームを作成する。仕様の(2)の実現に用いることができる仕組みはどれか。

[仕様]

(1) ゲームは囲碁や将棋のように2人のプレーヤの間で行われ,ゲームの状態はサーバで管理する。プレーヤはそれぞれクライアントプログラムを操作してゲームに参加する。

(2) プレーヤが新たな手を打ったとき,クライアントプログラムはサーバにある関数を呼び出す。サーバにある関数は,その手がルールに従っているかどうかを調べて,ルールに従った手であればゲームの状態を変化させ,そうでなければその手が無効であることをクライアントプログラムに知らせる。

(3) ゲームの状態に変化があれば,サーバは各クライアントプログラムにその旨を知らせることによってGUIに反映させる。

ア. CGI

イ. PHP

ウ. RPC

エ. XML

解答

解答:ウ

問20

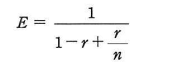

マルチプロセッサによる並列処理で得られる高速化率(単一プロセッサのときと比べた倍率)Eを,次の式によって評価する。r=0.9のアプリケーションの高速化率がr=0.3のものの3倍となるのは,プロセッサが何台のときか。

ここで,

n:プロセッサの台数(1≦n)

r:対象とする処理のうち,並列化が可能な部分の割合(0≦x≦1)

とし,並列化に伴うオーバヘッドは考慮しないものとする。

ア. 3

イ. 4

ウ. 5

エ. 6

解答

解答:エ

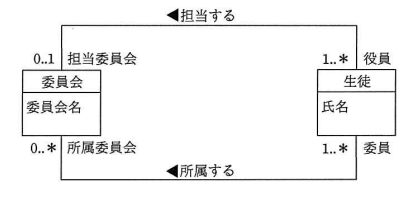

問21

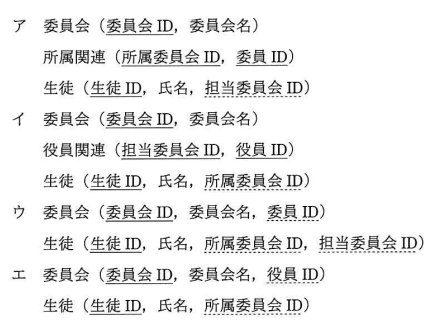

UMLを用いて表した図のデータモデルを基にして設計したテーブルのうち,適切なものはどれか。ここで,“担当委員会ID”と“所属委員会ID”は“委員会ID”を参照する外部キーである。“役員ID”と“委員ID”は“生徒ID”を参照する外部キ一である。実線の下線は主キー,破線の下線は外部キーを表す。

解答

解答:ア

問22

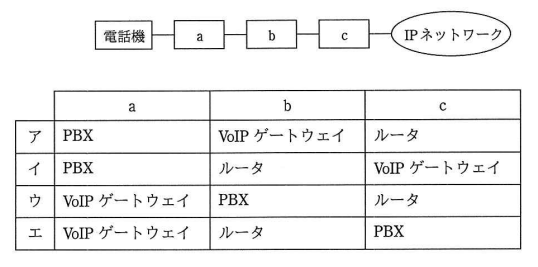

図は,既存の電話機とPBXを使用した企業内の内線網を,IPネットワークに統合する場合の接続構成を示している。図中のacに該当する装置の適切な組合せはどれか。

解答

解答:ア

問23

署名されたソフトウェアを導入する前に,そのソフトウェアの開発元又は発行元を確認するために使用する証明書はどれか。

ア. EVSSL証明書

イ. クライアント証明書

ウ. コードサイニング証明書

エ. サーバ証明書

解答

解答:ウ

問24

米国NISTが制定した,AESにおける鍵長の条件はどれか。

ア. 128ビット,192ビット,256ビットから選択する。

イ. 256ビット未満で任意に指定する。

ウ. 暗号化処理単位のブロック長よりも32ビット長くする。

エ. 暗号化処理単位のブロック長よりも32ビット短くする。

解答

解答:ア

問25

スパムメール対策として,サブミッションポート(ポート番号587)を導入する目的はどれか。

ア. DNSサーバにSPFレコードを問い合わせる。

イ. DNSサーバに登録されている公開鍵を用いて署名を検証する。

ウ. POPbeforeSMTPを使用して,メール送信者を認証する。

エ. SMTP-AUTHを使用して,メール送信者を認証する。

解答

解答:エ