問1

CRUDマトリックスの説明はどれか。

ア. ある問題に対して起こり得る全ての条件と,それに対する動作の関係を表形式で表現したものである。

イ. 各機能が,どのエンティティに対して,どのような操作をするかを一覧化したものであり、操作の種類には生成,参照,更新及び削除がある。

ウ. システムやソフトウェアを構成する機能(又はプロセス)と入出力データとの関係を記述したものであり,データの流れを明確にすることができる。

エ. データをエンティティ,関連及び属性の三つの構成要素でモデル化したものであり,業務で扱うエンティティの相互関係を示すことができる。

解答

解答:イ

問2

共通フレーム2013によれば,システム要件の分析を供給者に委託した場合,要件の分析結果を承認する権限をもつのは誰か。

ア. 運用者

イ. 開発者

ウ. 企画者

エ. 取得者

解答

解答:エ

問3

開発のためのCMMI1.3版のプロセス領域のうち,運用の考え方及び関連するシナリオを確立し保守するプラクティスを含むものはどれか。

ア. 技術解

イ. 検証

ウ. 成果物統合

エ. 要件開発

解答

解答:エ

問4

システムやソフトウェアの品質に関する主張の正当性を裏付ける文書である“アシュアランスケース”を導入する目的として,適切なものはどれか。

ア. システムやソフトウェアの振る舞いをガイドワードを用いて分析して,システムやソフトウェアが意図する振る舞いから逸脱するケースを明らかにする。

イ. システムを階層構造の構成要素に分解し,下位レベルの要素から上位レベルの要素ヘボトムアップで解析して,システムに対する最終的な影響を明らかにする。

ウ. 障害を発生させる要因を演えき的(トップダウン)に解析して,原因又は原因の組合せを正確に示す。

エ. 証拠を示して論理的に説明することによって,システムやソフトウェアが目標の品質を達成できることを示す。

解答

解答:エ

問5

ソフトウェア要件定義プロセスで定義する内容の具体例として,適切なものはどれか。

ア. 基幹システムから利用者の所属情報を取得するために,全てのサブシステムで共通の通信プロトコルを使用する。

イ. データエントリ画面における応答時間は,3秒以内とする。

ウ. 窓口業務は,ソフトウェアで実現することと人手で実施する作業を組み合わせて運用する。

エ. 利用者の利便性を考えて,受付端末は店舗の入り口から5メートル以内に設置する。

解答

解答:ア

問6

JIS X 25010:2013(システム及びソフトウェア製品の品質要求及び評価(SQuaRE)-システム及びソフトウェア品質モデル)で定義されたシステム及び/又はソフトウェア製品の品質特性に関する説明のうち、適切なものはどれか。

ア. 機能適合性とは、明示された状況下で使用するとき、明示的ニーズ及び暗黙のニーズを満足させる機能を,製品又はシステムが提供する度合いのことである。

イ. 信頼性とは、明記された状態(条件)で使用する資源の量に関係する性能の度合いのことである。

ウ. 性能効率性とは,明示された利用状況において,有効性,効率性及び満足性をもって明示された目標を達成するために,明示された利用者が製品又はシステムを利用することができる度合いのことである。

エ. 保守性とは,明示された時間帯で,明示された条件下に,システム,製品又は構成要素が明示された機能を実行する度合いのことである。

解答

解答:ア

問7

ソフトウェアの要件定義や分析・設計で用いられる技法に関する記述のうち,適切なものはどれか。

ア. 決定表は,条件と処理を組み合わせた表の形式で論理を表現したものであり,条件や処理の組合せが複雑な要件定義の記述手段として有効である。

イ. 構造化チャートは,システムの“状態”の種別とその状態が遷移する“要因”との関係を分かりやすく表現する手段として有効である。

ウ. 状態遷移図は,DFDに“コントロール変換とコントロールフロー”を付加したものであり、制御系システムに特有な処理を表現する手段として有効である。

エ. 制御フロー図は,データの“源泉,吸収,流れ,処理,格納”を基本要素としており,システム内のデータの流れを表現する手段として有効である。

解答

解答:ア

問8

ソフトウェアを実装する一連のプロセスのアクティビティで実施するタスクの内容のうち,ソフトウェア構築プロセスのものはどれか。

ア. ソフトウェアコンポーネントをコーディングできるレベルのソフトウェアユニットまで詳細化し、全てのソフトウェア要求事項をソフトウェアユニットに割り当てる。

イ. ソフトウェア品目の外部インタフェース,及びソフトウェアコンポーネント間のインタフェースの詳細な仕様を設計する。

ウ. ソフトウェアユニット及びデータベースを作成し,これらをテストするための手順とデータを作成する。

エ. ソフトウェアユニットとソフトウェアコンポーネントを結合し,集合体が作成されるごとにテストする。

解答

解答:ウ

問9

ブラックボックステストにおけるテストケースの設計に関する記述として,適切なものはどれか。

ア. 実データからテストデータを無作為に抽出して,テストケースを設計する。

イ. 実データのうち使用頻度が高いものを重点的に抽出して,テストケースを設計する。

ウ. プログラムがどのような機能を果たすのかを仕様書で調べて、テストケースを設計する。

エ. プログラムの全ての命令が少なくとも1回は実行されるように,テストケースを設計する。

解答

解答:ウ

問10

製品を出荷前に全数検査することによって,出荷後の故障品数を減少させ,全体の費用を低減したい。次の条件で全数検査を行ったときに低減できる費用は何万円か。ここで、検査時に故障が発見された製品は修理して出荷するものとする。

[条件]

(1)製造する個数:500個

(2)全数検査を実施しなかった場合の,出荷個数に対する故障品の発生率:3%

(3)全数検査における,製造個数に対する故障品の発見率:2%

(4)全数検査を実施した場合の,出荷個数に対する故障品の発生率:1%

(5)検査費用:1万円/個

(6)出荷前の故障品の修理費用:50万円/個

(7)出荷後の故障品の修理費用:200万円/個

ア. 1,000

イ. 1,500

ウ. 2,000

エ. 2,250

解答

解答:ア

問11

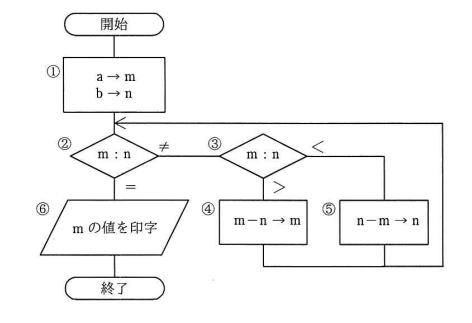

次の流れ図において,

① → ② → ③ → ⑤ → ② → ③ → ④ → ② → ⑥

の順に実行させるために、①においてmとnに与えるべき初期値aとbの関係はどれか。ここで,a,bはともに正の整数とする。

ア. a = 2b

イ. 2a = b

ウ. 2a = 3b

エ. 3a = 2b

解答

解答:エ

問12

共通フレーム2013において,システム適格性確認テストで適合を評価する対象となるのは,どのアクティビティで定義又は設計した内容か。

ア. システム方式設計

イ. システム要件定義

ウ. ソフトウェア方式設計

エ. ソフトウェア要件定義

解答

解答:イ

問13

スクラムを適用したアジャイル開発において,スクラムチームで何がうまくいき,何がうまくいかなかったのかを議論し,継続的なプロセス改善を促進するアクティビティはどれか。

ア. スプリントプランニング

イ. スプリントレトロスペクティブ

ウ. スプリントレビュー

エ. デイリースクラム

解答

解答:イ

問14

共通フレーム2013によれば,要件定義プロセスの活動内容には、利害関係者の識別,要件の識別,要件の評価,要件の合意などがある。このうちの要件の識別において実施する作業はどれか。

ア. システムのライフサイクルの全期間を通して,どの工程でどの関係者が参画するのかを明確にする。

イ. 抽出された要件を確認して,矛盾点や曖昧な点をなくし,一貫性がある要件の集合として整理する。

ウ. 矛盾した要件,実現不可能な要件などの問題点に対する解決方法を利害関係者に説明し,合意を得る。

エ. 利害関係者から要件を漏れなく引き出し,制約条件や運用シナリオなどを明らかにする。

解答

解答:エ

問15

WTO政府調達協定の説明はどれか。

ア. EU市場で扱われる電気・電子製品,医療機器などにおいて,一定基準値を超える特定有害物質(鉛,カドミウム,六価クロム,水銀など6物質)の使用を規制することを定めたものである。

イ. 国などの公的機関が率先して,環境物品等(環境負荷低減に資する製品やサービス)の調達を推進し,環境物品等への需要の転換を促進するために必要な事項を定めたものである。

ウ. 政府機関などによる物品・サービスの調達において,締約国に対する市場開放を進めて国際的な競争の機会を増大させるとともに,苦情申立て,協議及び紛争解決に関する実効的な手続を定めたものである。

エ. 締約国に対して,工業所有権の保護に関するパリ条約や、著作権の保護に関するベルヌ条約などの主要条項を遵守することを義務付けるとともに,知的財産権保護のための最恵国待遇などを定めたものである。

解答

解答:ウ

問16

NRE(Non-Recurring Expense)の例として,適切なものはどれか。

ア. 機器やシステムの保守及び管理に必要な費用

イ. デバイスの設計,試作及び量産の準備に掛かる経費の総計

ウ. 物理的な損害や精神的な損害を受けたときに発生する,当事者間での金銭のやり取り

エ. ライセンス契約に基づき,特許使用の対価として支払う代金

解答

解答:イ

問17

IT投資の評価手法のうち,バランススコアカードを用いた手法を説明したものはどれか。

ア. IT投資の効果をキャッシュフローから求めた正味現在価値を用いて評価することによって、他の投資案件との比較を容易にする。

イ. IT投資をその性質やリスクの共通性によってカテゴリに分類し,カテゴリ単位での投資割合を評価することによって,経営戦略とIT投資の整合性を確保する。

ウ. 財務,顧客,内部業務プロセスなど複数の視点ごとにIT投資の業績評価指標を設定し,経営戦略との適合性を評価することで,IT投資効果を多面的に評価する。

エ. 初期投資に対する価値に加えて,将来において選択可能な収益やリスクの期待値を,金融市場で使われるオプション価格付け理論に基づいて評価する。

解答

解答:ウ

問18

ストレージのインタフェースとして用いられるFC(ファイバチャネル)の特徴として、適切なものはどれか。

ア. TCP/IPの上位層として作られた規格である。

イ. 接続形態は,スイッチを用いたn対n接続に限られる。

ウ. 伝送媒体には電気ケーブル又は光ケーブルを用いることができる。

エ. 物理層としてパラレルSCSIを用いることができる。

解答

解答:ウ

問19

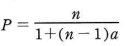

1台のCPUの性能を1とするとき,そのCPUをn台用いたマルチプロセッサの性能Pが,

で表されるとする。ここで,aはオーバヘッドを表す定数である。例えば,a=0.1,n=4とすると,P≒3なので、4台のCPUから成るマルチプロセッサの性能は約3になる。この式で表されるマルチプロセッサの性能には上限があり,nを幾ら大きくしてもPはある値以上には大きくならない。a=0.1の場合,Pの上限は幾らか。

ア. 5

イ. 10

ウ. 15

エ. 20

解答

解答:イ

問20

ITインフラストラクチャのキャパシティプランニングの目的として,最も適切なものはどれか。

ア. 現行業務の業務負荷から新業務導入時の業務負荷を予測することによって,最適なパフォーマンスを実現する要員数を明確化する。

イ. 情報セキュリティリスクが顕在化したときに適切な対応をとることを目的として,対応方針と対策を策定した後,サーバに必要な機能をインストールする。

ウ. 将来導入が予定されている24時間365日稼働の実現に向けて,故障時に待機系への切替えが必要なサーバとそのスペックを明確化する。

エ. 必要となるリソースを適切なタイミングで増強することによって,適正なコストで最適なパフォーマンスのサービスを提供する。

解答

解答:エ

問21

関係モデルの候補キーの説明のうち、適切なものはどれか。

ア. 関係Rの候補キーは関係Rの属性の中から選ばない。

イ. 候補キーの取る値はタプルごとに異なる。

ウ. 候補キーは主キーの中から選ぶ。

エ. 一つの関係に候補キーが複数あってはならない。

解答

解答:イ

問22

磁気ディスク装置や磁気テープ装置などの外部記憶装置とサーバを,通常のLANとは別の高速な専用ネットワークで接続してシステムを構成するものはどれか。

ア. DAFS

イ. DAS

ウ. NAS

エ. SAN

解答

解答:エ

問23

格納型クロスサイトスクリプティング(Stored XSS又はPersistent XSS)攻撃に該当するものはどれか。

ア. Webサイト上の掲示板に攻撃用スクリプトを忍ばせた書込みを攻撃者が行い,その後に当該掲示板を閲覧した利用者のWebブラウザで,攻撃用スクリプトが実行された。

イ. Webブラウザへの応答を生成する処理に脆弱性のあるWebサイトに対して,不正なJavaScriptコードを含むリクエストを送信するリンクを攻撃者が用意し,そのリンクを利用者がクリックするように仕向けた。

ウ. 攻撃者が,乗っ取った複数のPC上でスクリプトを実行して大量のリクエストを攻撃対象のWebサイトに送り付け,サービス不能状態にした。

エ. 攻撃者がスクリプトを使って、送信元IPアドレスを攻撃対象のWebサイトのIPアドレスに偽装した大量のDNSリクエストを多数のDNSサーバに送信することによって,大量のDNSレスポンスを攻撃対象のWebサイトに送り付けるようにした。

解答

解答:ア

問24

情報技術セキュリティ評価のための国際標準であり,コモンクライテリア(CC)と呼ばれるものはどれか。

ア. ISO9001

イ. ISO14004

ウ. ISO/IEC15408

エ. ISO/IEC27005

解答

解答:ウ

問25

Webアプリケーションにおけるセキュリティ上の脅威とその対策に関する記述のうち,適切なものはどれか。

ア. OSコマンドインジェクションを防ぐために,Webアプリケーションが発行するセッションIDに推測困難な乱数を使用する。

イ. SQLインジェクションを防ぐために,Webアプリケーション内でデータベースへの問合せを作成する際にプレースホルダを使用する。

ウ. クロスサイトスクリプティングを防ぐために,Webサーバ内のファイルを外部から直接参照できないようにする。

エ. セッションハイジャックを防ぐために,Webアプリケーションからシェルを起動できないようにする。

解答

解答:イ